Page 7 - Cadre de garantie de la sécurité des services financiers numériques

P. 7

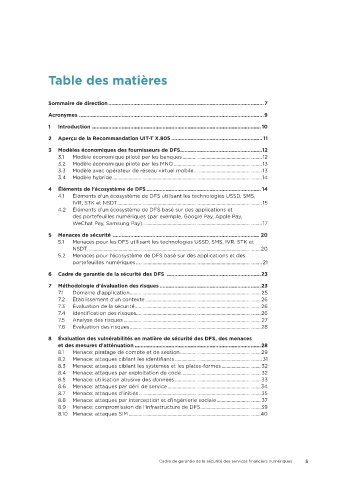

Table des matières

Sommaire de direction ����������������������������������������������������������������������������������������������������������7

Acronymes ������������������������������������������������������������������������������������������������������������������������������9

1 Introduction ������������������������������������������������������������������������������������������������������������������� 10

2 Aperçu de la Recommandation UIT-T X�805 �������������������������������������������������������������� 11

3 Modèles économiques des fournisseurs de DFS ��������������������������������������������������������12

3.1 Modèle économique piloté par les banques ............................................................... 12

3.2 Modèle économique piloté par les MNO ...................................................................... 13

3.3 Modèle avec opérateur de réseau virtuel mobile ...................................................... 13

3.4 Modèle hybride .......................................................................................................................14

4 Éléments de l'écosystème de DFS ������������������������������������������������������������������������������ 14

4.1 Éléments d'un écosystème de DFS utilisant les technologies USSD, SMS,

IVR, STK et NSDT ................................................................................................................... 15

4.2 Éléments d'un écosystème de DFS basé sur des applications et

des portefeuilles numériques (par exemple, Google Pay, Apple Pay,

WeChat Pay, Samsung Pay) ............................................................................................... 17

5 Menaces de sécurité ���������������������������������������������������������������������������������������������������� 20

5.1 Menaces pour les DFS utilisant les technologies USSD, SMS, IVR, STK et

NSDT ..........................................................................................................................................20

5.2 Menaces pour l'écosystème de DFS basé sur des applications et des

portefeuilles numériques .................................................................................................... 21

6 Cadre de garantie de la sécurité des DFS ����������������������������������������������������������������23

7 Méthodologie d'évaluation des risques ���������������������������������������������������������������������23

7.1 Domaine d'application ........................................................................................................ 25

7.2 Établissement d'un contexte ............................................................................................26

7.3 Évaluation de la sécurité ....................................................................................................26

7.4 Identification des risques ...................................................................................................26

7.5 Analyse des risques ............................................................................................................. 27

7.6 Évaluation des risques ........................................................................................................ 28

8 Évaluation des vulnérabilités en matière de sécurité des DFS, des menaces

et des mesures d'atténuation ��������������������������������������������������������������������������������������28

8.1 Menace: piratage de compte et de session ................................................................29

8.2 Menace: attaques ciblant les identifiants ..................................................................... 31

8.3 Menace: attaques ciblant les systèmes et les plates-formes ............................... 32

8.4 Menace: attaques par exploitation de code ............................................................... 32

8.5 Menace: utilisation abusive des données .................................................................... 33

8.6 Menace: attaques par déni de service ..........................................................................34

8.7 Menace: attaques d'initiés ................................................................................................. 35

8.8 Menace: attaques par interception et d'ingénierie sociale ................................... 37

8.9 Menace: compromission de l'infrastructure de DFS ................................................39

8.10 Menace: attaques SIM .........................................................................................................40

Cadre de garantie de la sécurité des services financiers numériques 5