Page 53 - Cadre de garantie de la sécurité des services financiers numériques

P. 53

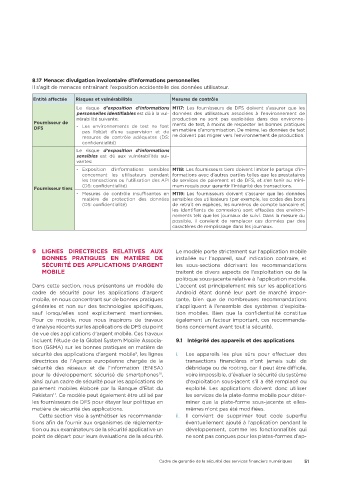

8�17 Menace: divulgation involontaire d'informations personnelles

Il s'agit de menaces entraînant l'exposition accidentelle des données utilisateur.

Entité affectée Risques et vulnérabilités Mesures de contrôle

Le risque d'exposition d'informations M117: Les fournisseurs de DFS doivent s'assurer que les

personnelles identifiables est dû à la vul- données des utilisateurs associées à l’environnement de

nérabilité suivante: production ne sont pas exploitées dans des environne-

Fournisseur de ments de test, à moins de respecter les bonnes pratiques

DFS - Les environnements de test ne font

pas l’objet d’une supervision et de en matière d’anonymisation. De même, les données de test

mesures de contrôle adéquates (DS: ne doivent pas migrer vers l’environnement de production.

confidentialité)

Le risque d'exposition d'informations

sensibles est dû aux vulnérabilités sui-

vantes:

- Exposition d’informations sensibles M118: Les fournisseurs tiers doivent limiter le partage d’in-

concernant les utilisateurs pendant formations avec d’autres parties telles que les prestataires

les transactions ou l’utilisation des API de services de paiement et de DFS, et s’en tenir au mini-

(DS: confidentialité) mum requis pour garantir l’intégrité des transactions.

Fournisseur tiers

- Mesures de contrôle insuffisantes en M119: Les fournisseurs doivent s’assurer que les données

matière de protection des données sensibles des utilisateurs (par exemple, les codes des bons

(DS: confidentialité) de retrait en espèces, les numéros de compte bancaire et

les identifiants de connexion) sont effacées des environ-

nements tels que les journaux de suivi. Dans la mesure du

possible, il convient de remplacer ces données par des

caractères de remplissage dans les journaux.

9 LIGNES DIRECTRICES RELATIVES AUX Le modèle porte strictement sur l'application mobile

BONNES PRATIQUES EN MATIÈRE DE installée sur l'appareil, sauf indication contraire, et

SÉCURITÉ DES APPLICATIONS D'ARGENT les sous-sections décrivant les recommandations

MOBILE traitent de divers aspects de l'exploitation ou de la

politique sous-jacente relative à l'application mobile.

Dans cette section, nous présentons un modèle de L'accent est principalement mis sur les applications

cadre de sécurité pour les applications d'argent Android étant donné leur part de marché impor-

mobile, en nous concentrant sur de bonnes pratiques tante, bien que de nombreuses recommandations

générales et non sur des technologies spécifiques, s'appliquent à l'ensemble des systèmes d'exploita-

sauf lorsqu'elles sont explicitement mentionnées. tion mobiles. Bien que la confidentialité constitue

Pour ce modèle, nous nous inspirons de travaux également un facteur important, ces recommanda-

d'analyse récents sur les applications de DFS du point tions concernent avant tout la sécurité.

de vue des applications d'argent mobile. Ces travaux

incluent l'étude de la Global System Mobile Associa- 9�1 Intégrité des appareils et des applications

tion (GSMA) sur les bonnes pratiques en matière de

sécurité des applications d'argent mobile , les lignes i. Les appareils les plus sûrs pour effectuer des

9

directrices de l'Agence européenne chargée de la transactions financières n'ont jamais subi de

sécurité des réseaux et de l'information (ENISA) débridage ou de rooting, car il peut être difficile,

pour le développement sécurisé de smartphones , voire impossible, d'évaluer la sécurité du système

10

ainsi qu'un cadre de sécurité pour les applications de d'exploitation sous-jacent s'il a été remplacé ou

paiement mobiles élaboré par la Banque d'État du exploité. Les applications doivent donc utiliser

Pakistan . Ce modèle peut également être utilisé par les services de la plate-forme mobile pour déter-

11

les fournisseurs de DFS pour étayer leur politique en miner que la plate-forme sous-jacente et elles-

matière de sécurité des applications. mêmes n'ont pas été modifiées.

Cette section vise à synthétiser les recommanda- ii. Il convient de supprimer tout code superflu

tions afin de fournir aux organismes de réglementa- éventuellement ajouté à l'application pendant le

tion ou aux examinateurs de la sécurité applicative un développement, comme les fonctionnalités qui

point de départ pour leurs évaluations de la sécurité. ne sont pas conçues pour les plates-formes d'ap-

Cadre de garantie de la sécurité des services financiers numériques 51